Кибер Протего

Полнофункциональное решение, позволяющее эффективно решать задачи предотвращения утечки данных с корпоративных компьютеров, серверов и из виртуальных сред,осуществлять мониторинг операций передачи конфиденциальных данных, а также обнаруживать нарушения политики их хранения.

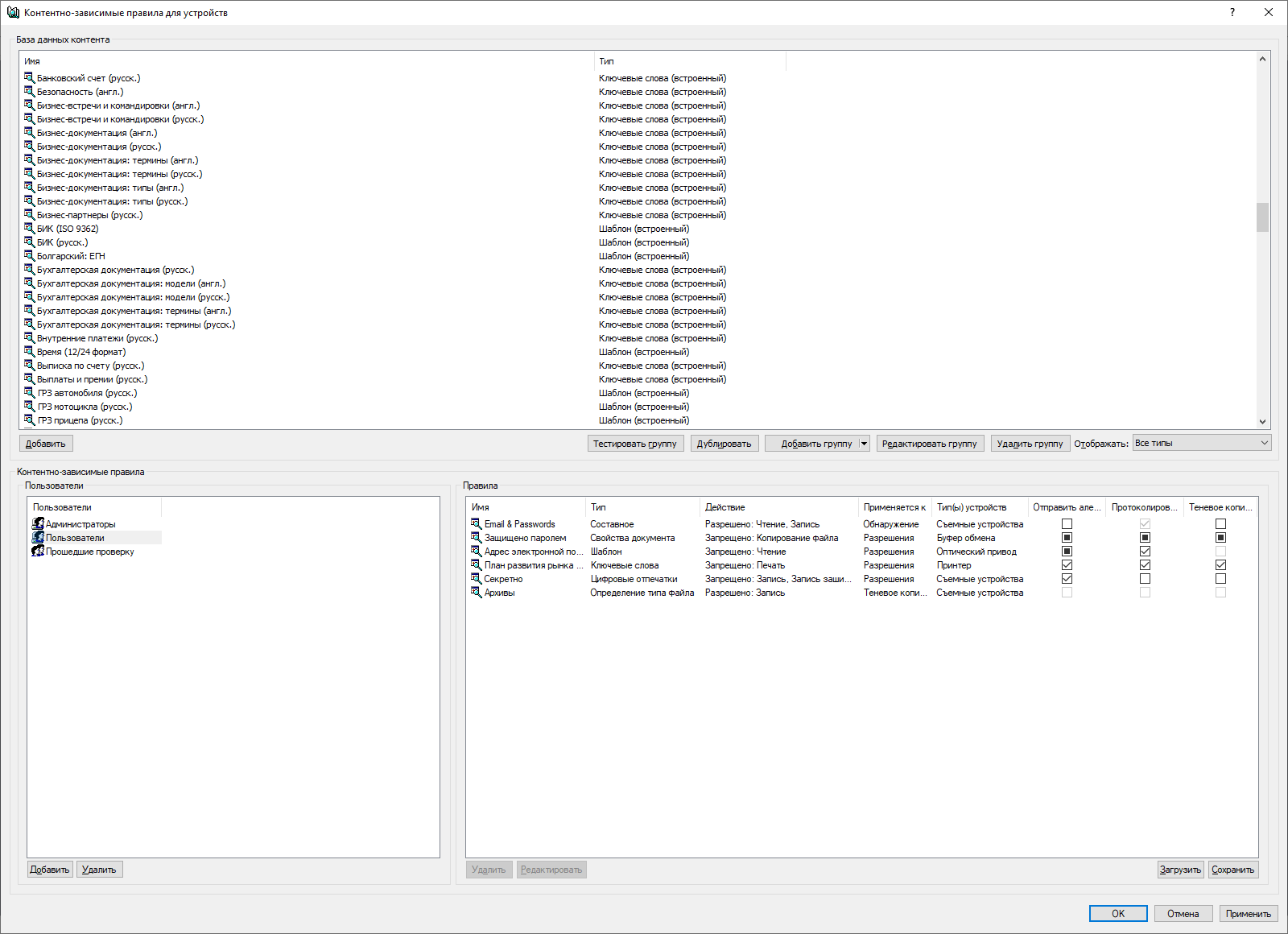

Разрешайте операции, необходимые для нормального введения бизнес-процессов, блокируйте попытки передачи конфиденциальных данных, сохраняя в централизованном архиве только те файлы, где выявлена защищаемая информация.

Для своевременного обнаружения рисков утечки данных и расследования инцидентов, оперативного выявления злоумышленников и отклонений в поведении пользователей используйте встроенные интерактивные графические и статистические отчеты по централизованному архиву событий, включая Досье пользователя и Граф связей.

Расширьте доказательную базу при расследовании инцидентов ИБ с помощью мониторинга действий пользователей (UAM), содержащего запись действий пользователя до и после наступления заданного события.

Создавайте наиболее приемлемую для вашей организации архитектуру архива событий – единую или распределенную, с поддержкой централизованного архива событий или отдельными серверами для филиалов – без дополнительных затрат.

Обновление серверов, агентов и DLP-политик выполняются без остановки деятельности сотрудников и перезагрузки защищаемых компьютеров

- Клиентские ОС Windows

- Альт Рабочая станция 10

- Apple macOS

- Серверные ОС Windows

- Платформы виртуализации Microsoft

- Платформы виртуализации Citrix

- Платформы виртуализации VMware

- Платформы виртуализации Oracle

- Порты ввода/вывода

- Приводы и ленточные накопители

- Адаптеры беспроводной связи

- Периферийные устройства

- Съемные накопители

- Принтеры

- Мобильные устройства

- Системный буфер обмена

- Перенаправленные устройства и буфер обмена в терминальной сессии

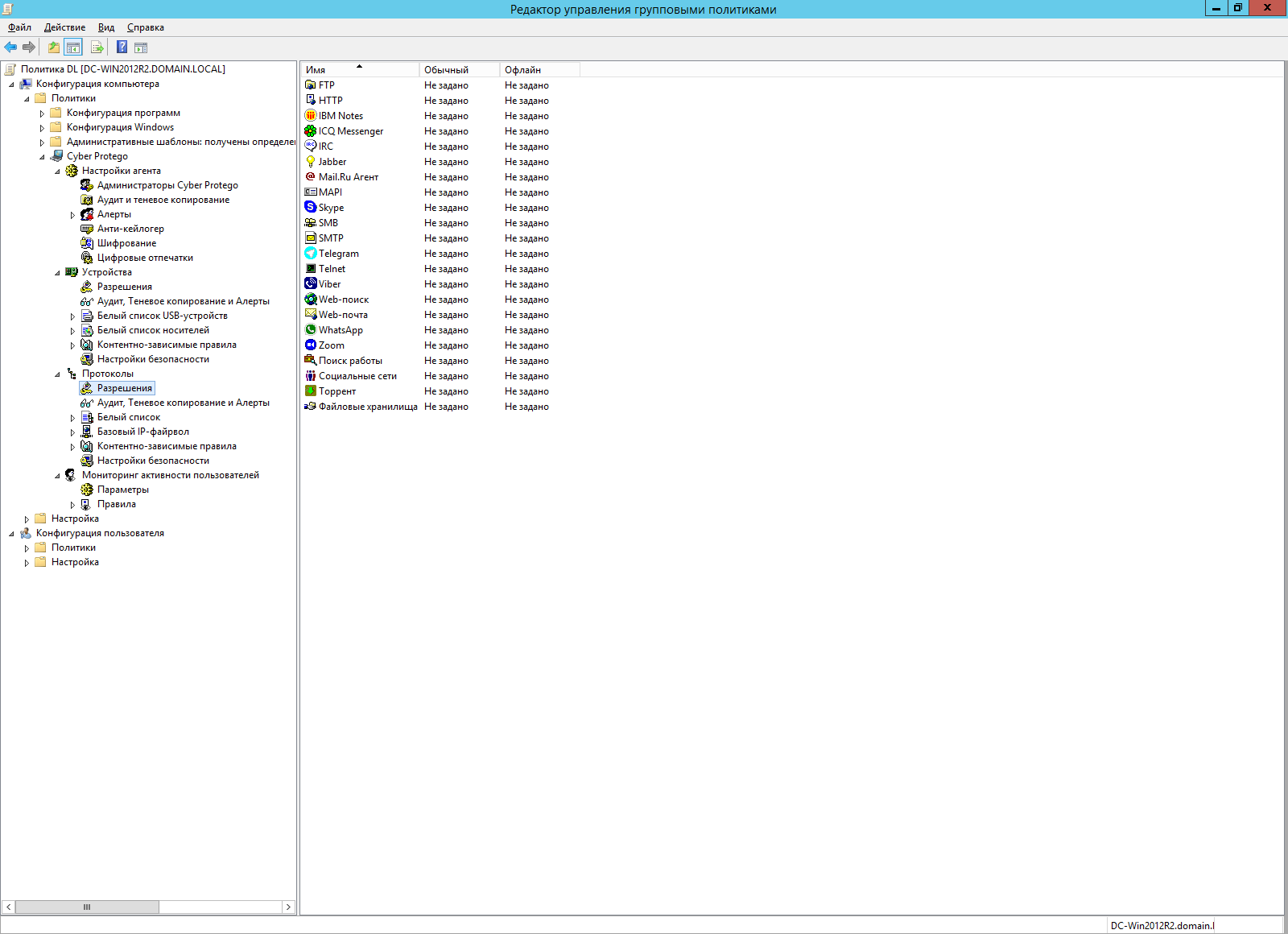

- Базовые сетевые протоколы (HTTP/HTTPS, FTP/FTPS, SFTP)

- Электронная почта (SMTP/ SMTPS, MAPI, IBM Notes, IMAP)

- Сервисы веб-почты

- Социальные сети

- Сетевые сервисы файлового обмена и синхронизации

- Службы мгновенных сообщений

- Сервисы веб-поиска

- Сервисы поиска работы

- Общие файловые ресурсы SMB

- Torrent

- Трафик Tor Browser

можем помочь?

Заявка успешно отправлена!

Заявка успешно отправлена!

Что-то пошло не так

Что-то пошло не так

консультацию

Ознакомьтесь с решением на нашем демостенде.